Visi esame linkę naudotis viešuoju „WiFi“ tinklu, kai yra galimybė, ir asmeniškai aš visada stengiuosi jį rasti, kai einu į barus, restoranus ir viešbučius, kad galėčiau nemokamai naršyti, o tai taupo mano prenumeratos duomenų apimtį ir kuri tikrai turėtų būti. greičiau nei 3G tinklas.

Visi esame linkę naudotis viešuoju „WiFi“ tinklu, kai yra galimybė, ir asmeniškai aš visada stengiuosi jį rasti, kai einu į barus, restoranus ir viešbučius, kad galėčiau nemokamai naršyti, o tai taupo mano prenumeratos duomenų apimtį ir kuri tikrai turėtų būti. greičiau nei 3G tinklas. Deja, naršymas ir slaptažodžių bei asmeninių duomenų įvedimas svetainėje, prisijungus viešajame „Wi-Fi“ tinkle, gali būti pavojingi .

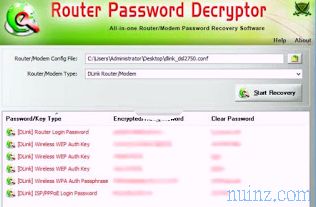

Įsilaužėlis, net ne per geras, gali paslėpti pavogęs informaciją, duomenis ir slaptažodžius iš visų tų, kurie prisijungia prie to tinklo, iki pavogti šių žmonių tapatybę internete.

Kam įdomu sužinoti, kaip tai įmanoma, čia atrasime keletą efektyviausių įsilaužimo būdų, kaip pavogti duomenis viešuose „WiFi“ tinkluose .

Akivaizdu, kad aš čia negaliu paaiškinti, kaip jūs iš tikrųjų šnipinėjate pokalbius ir duomenis, kurie perduodami „WiFi“ tinkle.

Svarbus dalykas, kuris turi būti aiškus, yra tas, kad vis dėlto kiekvienas, turintis mažai kompiuterinių įgūdžių ir norintis mokytis, gali naudoti šias technikas savo kompiuteryje, naudodamas įrankių rinkinį, įtrauktą į „Kali Linux“.

TAIP PAT SKAITYKITE: Kaip saugiai naršyti viešajame „WiFi“ tinkle, nemokamą ar neužtikrintą

1 ataka: žmogus viduryje (MITM)

Žmogaus viduryje (MITM) atakos rūšis yra ta, kurios metu trečioji šalis pradeda bendrauti tarp dviejų šalių ir perima perduotus duomenis.

Tipiškas „Žmogaus viduryje“ pavyzdys yra tai, kad užgrobiamas vartotojo ryšys, norint parodyti jam, o ne svetainė, kurią jis bando naudoti (pvz., „Facebook“ ar banko svetainė), tapati, tačiau sukurta specialiai apgauti.,

Labai naudojamas ir paprastas „Man In the Middle“ tipo išpuolis yra „ DNS Spoofing“, kuris keičia svetainių pavadinimus, kad, pavyzdžiui, atidarę google.it, galėtumėte patekti į visai kitą svetainę.

Visi, kurie naudojasi viešuoju belaidžiu internetu, yra ypač pažeidžiami MITM išpuolių, nes perduodama informacija paprastai yra aiški ir lengvai užfiksuojama.

Atminkite, kad įsilaužėliui pakanka turėti prieigą prie el. Pašto dėžutės, kad galėtumėte pasiekti vartotojo vardą, slaptažodį, asmeninius pranešimus ir bet kokią kitą asmeninę informaciją.

Jei norite išbandyti MITM atakas, skaitykite straipsnį apie LAN / Wifi tinklo saugos patikrinimą, imituojantį įsilaužėlių išpuolius

Dėl tokio tipo atakų jūs negalite padėti, bet visada patikrinkite, kurioje svetainėje rašome slaptažodį ar kitą privačią informaciją, ir įsitikinkite, kad tai visada yra HTTPS svetainė, kurios SSL pažymėjimo TSL galiojimas nėra pasibaigęs arba negaliojantis.

Režimo, kuris visada atveria tik HTTPS svetaines, aktyvinimas padeda apsisaugoti nuo tokio tipo išpuolių.

2 priedas : prisijungimas prie suklastoto „Wi-Fi“ tinklo

Tai subtilesnis MITM atakos variantas, dar žinomas kaip „Evil Twin“ išpuolis.

Ši metodika apima prieigos taško, kuriame būtų fiksuojami visi perduodami duomenys, sukūrimą.

Sunku pastebėti, jei naudojatės nemokamu viešuoju „Wi-Fi“ tinklu, jei jis perima bet kokius duomenis, kuriuos perduodate, tačiau taip yra, nes nesunku nustatyti šį triuką, taip pat lengva apsiginti.

Jei svetainė, prie kurios prisijungiate, yra HTTPS, jai siunčiami duomenys yra užšifruoti ir apsaugoti net tiems, kurie nori pabandyti jį perimti, kaip matyti iš aukščiau pateikto punkto.

Tačiau siekiant didesnio saugumo, visada geriau, kai norite naudotis viešuoju „Wi-Fi“ tinklu, paklauskite, ar jis veikia restorano darbuotojams, ar tiems, kurie jį valdo.

3 priedas : paketų uostymas

Šis juokingas vardas rodo paprasčiausią informacijos, valančios tinklu, vagystės metodą.

Ši technika taip pat gali būti eksperimentuojama namuose, lengvai naudojant bet kurį LAN, net ne „Wi-Fi“, kaip parodyta straipsnyje apie tai, kaip užfiksuoti paketus ir šnipinėti srautą „wifi“ tinkluose, naudojant nemokamas programas, tokias kaip „Wireshark“.

Be kita ko, paketų uostymas tinkle nėra netgi nelegalus „wifi“ valdytojui, jo užtektų vartotojams parodyti įspėjimą prieš prisijungiant apie galimybę stebėti tinklą prieš prisijungiant.

Vėlgi, jokios informacijos, einančios per HTTPS svetaines, negalima aiškiai matyti iš „Packet Sniffing“.

4 ataka: „ Sidejacking“ („ Session Hijacking“ arba „ cookie hijacking“ )

„Sidejacking“ grindžiamas informacijos rinkimu per paketų uostymą.

Tačiau tokiu atveju įsilaužėlis sugeba saugoti duomenis, kad vėliau galėtų juos išstudijuoti ir, jei įmanoma, iššifruoti.

Įsilaužėlis išnaudoja esamas saugos pažymos (ir serverio atsiųsto slapuko) spragas, todėl sugeba užgrobti sesiją ir gauti prieigą prie visų privačių paskyrų.

Galintis kibernetinis kriminalistas galės užkrėsti kompiuterį tų, kurie prisijungia prie „Wifi“ per kenkėjišką programą ir net negalėdami perskaityti slaptažodžio, įvesto HTTPS apsaugotoje svetainėje, gali užfiksuoti visą eilę privačių duomenų iki prieigos prie kiekvienos svetainės kad auka prijungta.

Anksčiau, kai „Facebook“ neturėjo HTTPS, galėjote lengvai užgrobti sesiją naudodamiesi „Session Hijacking“ ir nulaužti „Facebook“ paskyrą.

Šiuo atveju kalbama apie techniką, kuri taip pat gali tapti labai galinga, jei ją naudojasi pajėgus asmuo, tačiau, laimei, tokių gerų žmonių aplinkui yra nedaug, todėl net ir šiuo atveju svarbu būti atsargiems prisijungiant prie HTTPS svetainė.

Tačiau norint pagerinti asmeninį saugumą, verta prisijungti prie viešojo tinklo, jei norite naršyti po VPN.

TAIP PAT SKAITYKITE: Slaptažodžių vagystės internete: 5 dažniausiai naudojami būdai